Un consejo práctico ha comenzado a circular entre usuarios de teléfonos inteligentes: apagar el celular durante 5 minutos cada día podría ser clave para evitar ciberataques y mejorar su rendimiento.

Esta pauta, respaldada por autoridades internacionales y promovida por gobiernos como el de Australia, ha generado interrogantes entre quienes buscan proteger su información personal en un ecosistema digital cada vez más vulnerable.

Por qué se sugiere apagar el celular todos los días

La propuesta de apagar el celular durante 5 minutos diarios ha sido impulsada por el primer ministro de Australia, Anthony Albanese, quien instó a la población a incorporar este hábito como parte de la rutina nocturna.

Según Albanese, todos tienen una responsabilidad y apagar el teléfono 5 minutos cada noche puede marcar la diferencia, sugiriendo hacerlo cada 24 horas durante actividades cotidianas.

Este consejo surge en un contexto de creciente sofisticación de los ataques digitales. La interrupción periódica del funcionamiento del dispositivo corta procesos en segundo plano que pueden ser aprovechados por software malicioso.

Cuáles procesos maliciosos interrumpe el apagado del celular

La base técnica de esta pauta reside en que varios tipos de malware requieren mantener una sesión de usuario activa para operar sin interrupciones.

Al apagar o reiniciar el dispositivo, se interrumpen procesos en segundo plano, lo que dificulta la persistencia de spyware y ataques conocidos como zero-click, capaces de infectar el aparato sin intervención directa del usuario.

El periodo mínimo de 5 minutos sugerido responde a la necesidad de asegurar que todos los procesos se cierren completamente y que la memoria del dispositivo quede libre de rastros que puedan ser aprovechados por agentes externos.

Qué otras autoridades respaldan esta medida de ciberseguridad

El Gobierno de Australia no es el único que promueve esta práctica. En 2020, la Agencia de Seguridad Nacional de Estados Unidos (NSA) aconsejó reiniciar los dispositivos al menos una vez por semana como medida para reforzar la seguridad de los teléfonos inteligentes.

Ambas medidas parten del mismo principio: interrumpir la continuidad que necesitan muchas amenazas para operar. No obstante, diversos analistas en seguridad informática coinciden en que, aunque el apagado regular no garantiza protección total, representa una primera línea de defensa ante ataques cada vez más sofisticados.

Cómo complementar esta medida para fortalecer la seguridad del dispositivo

Especialistas en ciberseguridad advierten que apagar el teléfono regularmente constituye solo una primera barrera, pero no asegura protección total frente a amenazas complejas. Ninguna medida aislada resulta suficiente.

Es fundamental complementarla con contraseñas robustas, autenticación en dos pasos, descargas solo desde tiendas oficiales y actualizaciones constantes del sistema operativo.

Adicionalmente, la elección de una red segura es fundamental. Se debe evitar conexiones WiFi públicas y abstenerse de compartir información sensible a través de canales inseguros o ante personas cuya identidad no pueda verificarse, incluso si aparentan ser representantes de entidades legítimas.

De qué forma crear una contraseña segura y evitar filtraciones en cuentas

Para crear una clave segura, los expertos aconsejan palabras complejas de al menos 12 caracteres que combinen mayúsculas, números y símbolos. No es seguro utilizar datos personales como fechas de nacimiento o nombres de mascotas, porque son fáciles de adivinar mediante técnicas de ingeniería social.

Asimismo, la exclusividad es clave: no reutilizar la misma clave en diferentes sitios y emplear un gestor de contraseñas confiable permite manejar accesos robustos sin perder el control.

Cuáles son los ciberataques más habituales

Entre los ataques comunes se encuentra el phishing, que recurre a correos o mensajes falsos para robar credenciales, así como el malware y el ransomware, que infectan, espían o secuestran información a cambio de un rescate económico.

Otros métodos habituales son los ataques de fuerza bruta que utilizan programas automáticos para descifrar contraseñas, y las vulnerabilidades en redes WiFi públicas pueden facilitar la interceptación de datos.

Últimas Noticias

Convierte Telegram en tu laboratorio de IA: así puedes crear y mejorar tu bot personalizado

Para que tu bot tenga capacidades de inteligencia artificial, necesitas obtener una clave de API del modelo que deseas integrar

Robotaxis de Tesla se estrellan cuatro veces más que un conductor humano, según este informe

El análisis de accidentes se ve obstaculizado porque la empresa mantiene en reserva detalles clave, alegando confidencialidad comercial

Estos conos robóticos para el tráfico vial se acomodan solos y agilizan la movilidad

Estos dispositivos eliminan el riesgo para los operarios, al permitir la señalización vial sin intervención humana directa

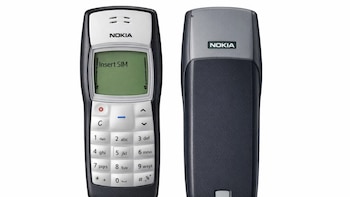

Cuánto cuesta hoy el Nokia 1100, el celular más vendido de la historia

Entre las principales características de este teléfono básico está la capacidad de su batería, su resistencia a golpes y su compatibilidad con juegos como Snake II